在網絡安全與信息安全軟件開發的第八天學習中,我們聚焦于幾個關鍵且常見的Web應用安全漏洞:不安全的文件上傳、目錄遍歷(Over Permission)、敏感信息泄露以及PHP反序列化漏洞。理解這些漏洞的原理、危害及防御措施,對于構建安全的網絡環境至關重要。

一、不安全的文件上傳漏洞

原理與危害:

不安全的文件上傳漏洞是指Web應用在允許用戶上傳文件時,未對上傳文件的類型、內容、大小等進行嚴格驗證和過濾。攻擊者可能上傳惡意文件(如Webshell、病毒、木馬等)到服務器,進而獲取服務器控制權、執行任意命令或發起進一步攻擊。

常見攻擊方式:

1. 上傳Webshell: 上傳一個包含惡意代碼的腳本文件(如.php、.jsp),通過瀏覽器訪問該文件,即可在服務器上執行命令。

2. 文件類型繞過: 通過修改HTTP請求中的Content-Type、文件后綴名(如將.php改為.php.jpg)或利用服務器解析特性(如.php5, .phtml)來繞過前端或后端的檢查。

3. 文件內容繞過: 在文件開頭添加圖片文件頭(如GIF89a)或使用混淆技術,使惡意文件偽裝成合法圖片。

防御措施:

- 白名單驗證: 嚴格限定允許上傳的文件擴展名和MIME類型,采用白名單機制而非黑名單。

- 文件內容檢查: 使用文件頭、二進制特征碼等方式驗證文件真實類型。

- 重命名與隔離: 對上傳文件進行隨機重命名,并存儲在Web根目錄之外的非可執行區域。

- 權限最小化: 確保上傳目錄沒有執行腳本的權限。

- 使用安全組件: 借助成熟的安全庫或框架處理文件上傳。

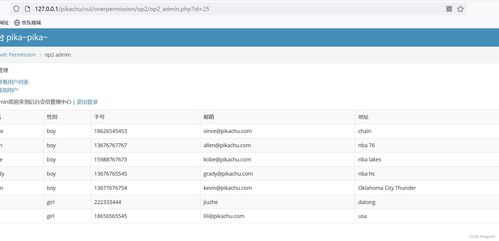

二、目錄遍歷(路徑遍歷)與越權訪問(Over Permission)

原理與危害:

目錄遍歷(Path/Directory Traversal)漏洞允許攻擊者通過構造特殊路徑(如../../../etc/passwd)訪問或操作Web根目錄之外的文件系統。這常與文件上傳、下載、讀取功能相關。而“Over Permission”(通常指越權訪問)則包括水平越權(訪問同等權限其他用戶的資源)和垂直越權(低權限用戶訪問高權限功能)。兩者都可能導致敏感信息泄露或系統被控制。

防御措施:

- 輸入過濾: 對用戶輸入的文件路徑參數進行嚴格過濾,禁止..、/、\等目錄跳轉字符。

- 規范化與比對: 將輸入路徑規范化后,與預設的安全基礎路徑進行比對,確保訪問范圍被限定。

- 最小權限原則: 應用程序運行賬戶應僅擁有必要的最小文件系統權限。

- 完善的訪問控制: 對每個功能接口實施嚴格的用戶身份與權限校驗,杜絕越權。

三、敏感信息泄露

常見場景:

- 錯誤信息泄露: 未處理的異常或調試信息直接返回給用戶,暴露數據庫結構、服務器路徑、API密鑰等。

- 配置文件泄露: 如.git目錄、.DS_Store、備份文件(.bak, .swp)、配置文件(config.inc.php)被直接訪問下載。

- 不安全的API響應: API接口返回過多信息,如完整的用戶對象(包含密碼哈希、手機號等)。

防御措施:

- 自定義錯誤頁面: 生產環境關閉詳細錯誤提示,使用通用的友好錯誤頁面。

- 資源訪問控制: 限制對敏感目錄和文件的Web訪問權限。

- 代碼審查與清理: 確保源代碼、備份文件、版本控制目錄不部署在Web可訪問區域。

- 最小信息原則: API接口僅返回客戶端必需的數據字段。

四、PHP反序列化漏洞

原理與危害:

PHP反序列化漏洞發生在使用unserialize()函數處理用戶可控的序列化數據時。序列化是將對象狀態轉換為可存儲或傳輸格式的過程,反序列化則是其逆過程。如果攻擊者能夠控制反序列化的數據,并利用PHP的魔術方法(如<strong>wakeup(), </strong>destruct())或類中的其他方法,就可能觸發惡意代碼執行,導致遠程命令執行(RCE)。

攻擊鏈示例:

攻擊者構造一個包含惡意代碼的序列化字符串,當應用對其進行反序列化時,會自動調用對象的<strong>wakeup()或</strong>destruct()方法,這些方法中若包含system()、eval()等危險函數,且參數可控,即可執行任意命令。

防御措施:

- 避免反序列化用戶輸入: 這是最根本的方法,盡量不要對不可信的數據進行反序列化。

- 使用安全替代方案: 如JSON格式(json<em>encode()/json</em>decode())進行數據交換。

- 嚴格類型約束與白名單: 如果必須使用,應對反序列化后的對象類型進行嚴格檢查,或采用白名單機制只允許預期的類。

- 禁用危險魔術方法: 在可能的情況下,避免在敏感類中定義危險的魔術方法。

- 更新與修補: 及時更新PHP版本和框架,修復已知的反序列化相關漏洞。

###

在網絡與信息安全軟件開發的實踐中,安全必須貫穿于軟件開發生命周期(SDLC)的每一個階段——需求、設計、編碼、測試、部署與維護。對于上述漏洞,開發者應樹立“安全第一”的思維,遵循安全編碼規范,實施深度防御策略,并定期進行安全審計和滲透測試。只有將安全機制內建于軟件的核心,才能有效抵御層出不窮的網絡威脅,保護用戶數據與系統資產的安全。